认真刷题,好好学逆!

难度1

easyre-xctf

题目

龟缩起来,保护自己

题解

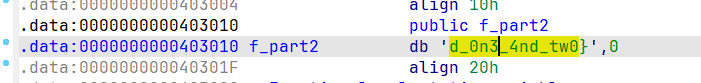

扔进die里面看一下,UPX加壳程序,脱壳之后拉进IDA,可以找到后半截flag。

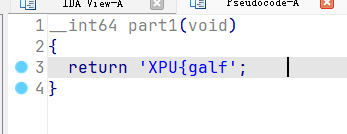

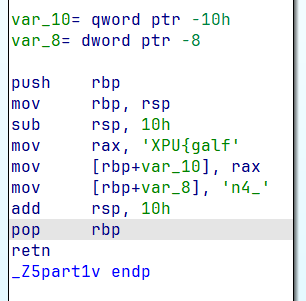

在字符串里面找不到前半截,看一眼是不是有其他函数在负责处理,可以找到part1函数。

这里用伪代码只能得到一部分flag,在汇编里面才能看见后面还拼接了_4n。

666

题解

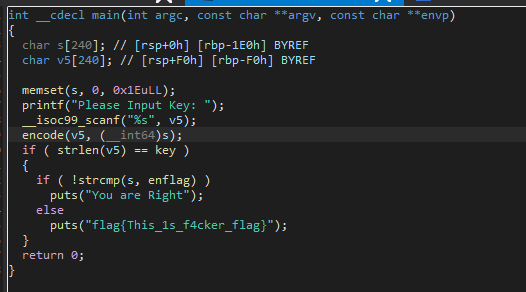

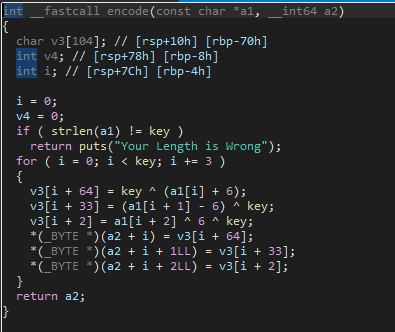

先IDA发现是把输入串通过encode函数加密后与enflag的值对比。

encode函数每三个字符做一轮操作,直接反向即可解出flag,这里注意异或运算符优先级低于加减,要带括号。

enflag="izwhroz\"\"w\"v.K\".Ni"

realflag=""

for i in range (0,18,3):

realflag+=chr((18^ord(enflag[i]))-6)

realflag+=chr((18^ord(enflag[i+1]))+6)

realflag+=chr(18^ord(enflag[i+2])^6)

print(realflag)

文章评论